Adresowanie w sieci

Damian Stelmach

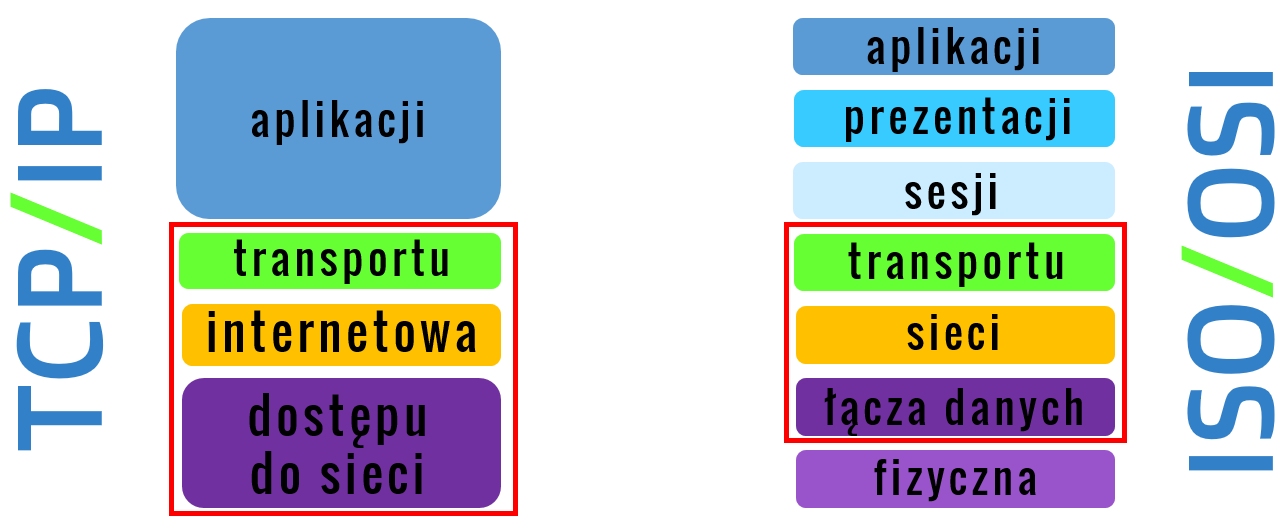

Wyjaśnijmy teraz bardzo istotną kwestię, a mianowicie adresowanie w sieci. Jak mogliście zauważyć, kwestia ta pojawiła się aż trzykrotnie podczas omawiania procesu komunikacji, ponieważ aż w trzech warstwach dodawane są informacje związane z adresami lub też numerami.

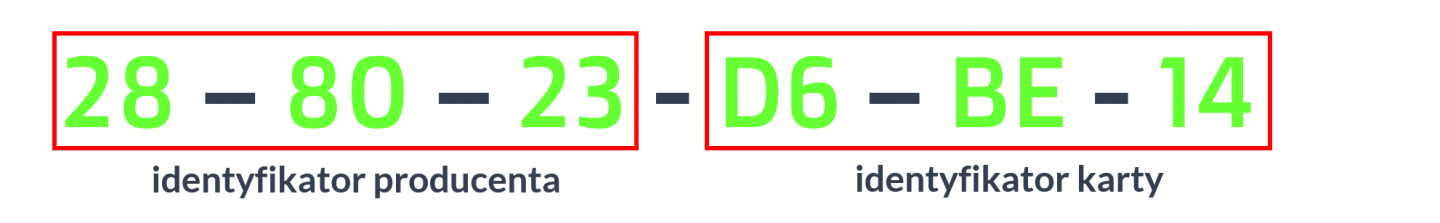

Zacznijmy tym razem jednak od dołu stosu, zobaczcie w warstwie dostępu do sieci dla modelu TCP/IP i w warstwie łącza danych dla modelu ISO/OSI pojawiło się pojęcia adresu fizycznego. Co to jest ten adres fizyczny zapytacie. No adres fizyczny, nazywany również adresem MAC to 48-bitowy numer, zakodowany w systemie szesnastkowym na karcie sieciowej urządzenia końcowego czyli np. komputera. Adres ten może przyjąć taką postać: 28-80-23-D6-BE-14 i jest on nadawany na etapie produkcji karty. Składa się z dwóch równych części, pierwsza to identyfikator producenta, a druga to identyfikator karty.

Całość, ten cały kod szesnastkowy służy do odnajdywania hostów w sieciach lokalnych, sieciach LAN i to właśnie taki adres, adres fizyczny hosta źródłowego i rutera w sieci lokalnej, czyli bramy łączącej naszą sieć lokalną z siecią rozległą jest nadawany w procesie enkapsulacji w warstwie dostępu do sieci dla modelu TCP/IP oraz w warstwie łącza danych w modelu ISO/OSI.

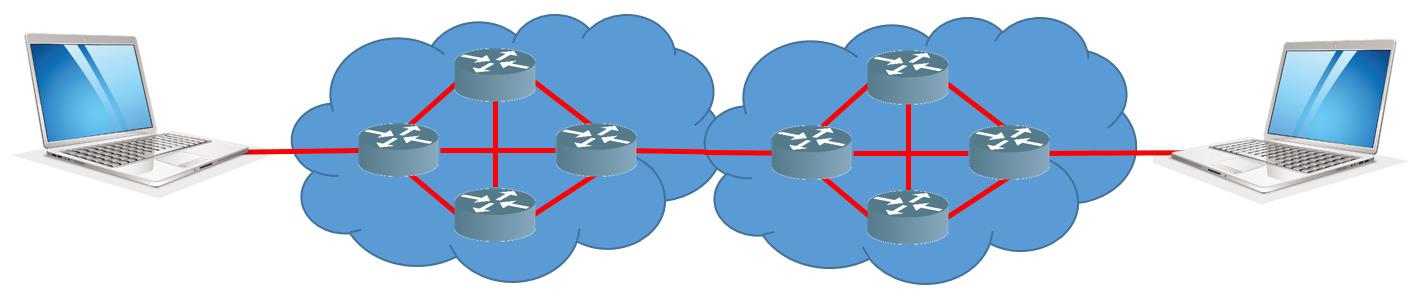

Idąc wyżej mamy warstwę internetową dla modelu TCP/IP oraz warstwę sieci dla modelu ISO/OSI. W tych warstwach, w procesie enkapsulacji dodawane są adresy IP, zwany również adresami logicznymi. Te adresy to adres IP komputera nadawcy oraz adres IP komputera odbiorcy. Nie będę tutaj rozwodził się na budową, stosowaniem i obliczaniem adresów IP, ponieważ na naszym kanale jest już odcinek (kliknij, aby do niego przejść) w całości poświęcony adresowaniu IP, powiem tylko, ze te adresy te stosowane są do przesyłania danych pomiędzy hostami znajdującymi się w różnych sieciach, oddalonych od siebie geograficznie często o setki kilometrów.

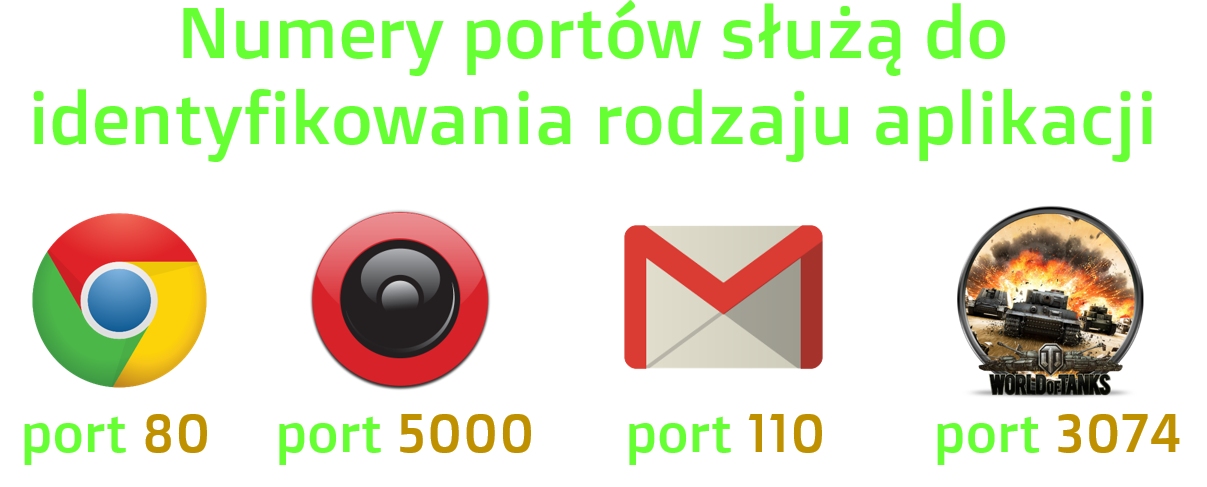

No i na koniec mamy jeszcze warstwę transportu, która co prawda nie stosuje adresowania do odnajdywania hostów, jak czynią to poprzednio omówione warstwy, ale stosuje numerację portów, w celu przypisania danych do konkretnej aplikacji w systemie operacyjnym. Zauważmy, że dzisiejsze komputery pozwalają na korzystanie z wielu aplikacji jednocześnie. Możemy w tym samym czasie korzystać z przeglądarki serfując w Internecie, słuchać radia internetowego, wysyłać i odbierać pocztę elektroniczną czy nawet grać w gry sieciowe. Gdyby nie istniał podział na aplikację, gdyby nie nadawano numerów portów w warstwie transportu pozwalających na identyfikację konkretnych usług sieciowych to moglibyśmy się spotkać z sytuacją kiedy to podczas rozgrywki na ekranie w dolnym roku pojawiła by się otrzymana wiadomość e-mail, a w edytorze tekstu pojawiła by się wiadomość z komunikatora. Zobaczcie jak to wszystko jest dobrze pomyślane, ułożone w logiczną całość, nic nie jest pozostawione przypadkowi, dlatego właśnie tak lubię sieci komputerowe.

Podsumowanie

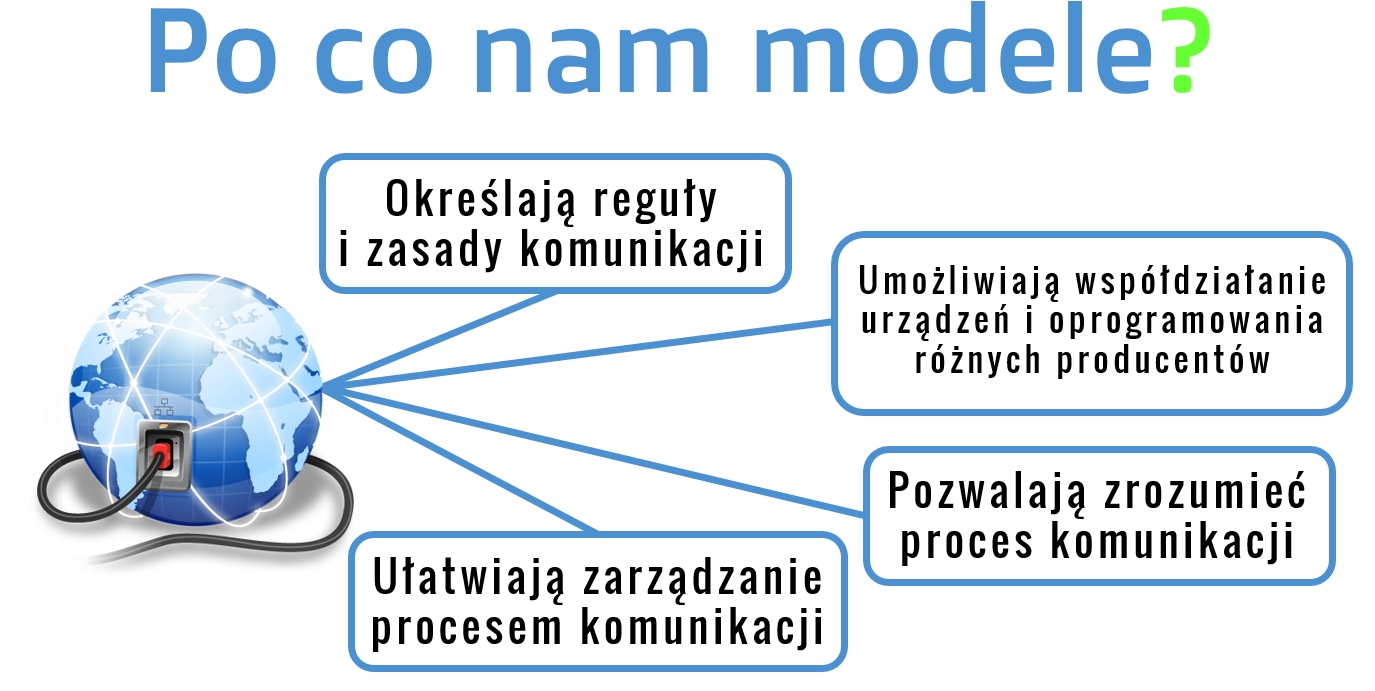

W sieciach komputerowych stosuje się modele warstwowe w celu łatwiejszego opisywania i sterowania poszczególnymi etapami komunikacji, a także w celu standaryzacji, tak aby zarówno sprzęt jak i oprogramowania różnych producentów były ze sobą kompatybilne. Komunikacja w sieci odbywa się z wykorzystaniem przyjętych reguł i zasad zwanych protokołami komunikacyjnymi. Proces komunikacji w sieci polega na przekazywaniu danych w dół stosu na urządzeniu źródłowym, zakodowaniu ich do postaci bitów i przesłaniu do urządzenia docelowego, gdzie dane przekazywane są w górę stosu i interpretowane. W poszczególnych warstwach dane opatrywane są informacjami sterującymi, numerami portów oraz adresami logicznymi i fizycznymi, następnie są kodowane i przesyłane do odbiorcy. Proces przepływu danych przez stos w dół i nadawania informacji sterujących oraz adresów nazywany jest enkapsulacją, natomiast na urządzeniu końcowym, kiedy to dane przesyłane są w górę stosu, proces ten nazywany jest dekapsulacją.

Polecamy: Mega Sekurak Hacking Party

Kolejna edycja największej imprezy hakerskiej w Polsce, czyli Mega Sekurak Hacking Party odbędzie się już 20 maja 2024r. Z tej okazji mamy dla Was kod: pasjamshp - wpiszcie go w koszyku, dzięki czemu otrzymacie 40% zniżki na bilet standard. Więcej szczegółów znajdziecie tutaj.

Książka: Wprowadzenie do bezpieczeństwa IT

Niedawno wystartował dodruk świetnej, rozchwytywanej książki pt. "Wprowadzenie do bezpieczeństwa IT, Tom I" (około 940 stron). Mamy dla Was kod: pasja (wpisz go w koszyku), dzięki któremu otrzymacie 10% zniżki - dziękujemy zaprzyjaźnionej ekipie Sekuraka za taki bonus dla naszych Widzów! Jest to pierwszy tom serii o ITsec, który wprowadzi w świat bezpieczeństwa IT każdą osobę - warto, polecamy!

Pomóż dzieciom

Polska Akcja Humanitarna od wielu lat dożywia dzieci. Prosimy, poświęć teraz dosłownie chwilę i pomóż klikając w oznaczony strzałką zielony brzuszek Pajacyka. Dziękujemy!

Komentarze

Czy macie jakieś pytania, sugestie, uwagi? A może zauważyliście literówkę albo błąd? Dajcie koniecznie znać: kontakt@pasja-informatyki.pl. Dziękujemy za poświęcony czas - to dzięki Wam serwis staje się coraz lepszy!